ابزار domain analyzer

سلام خدمت دوستان عزیز

امروز قصد دارم شمارا با ابزار domain_analyzer آشنا کنم.

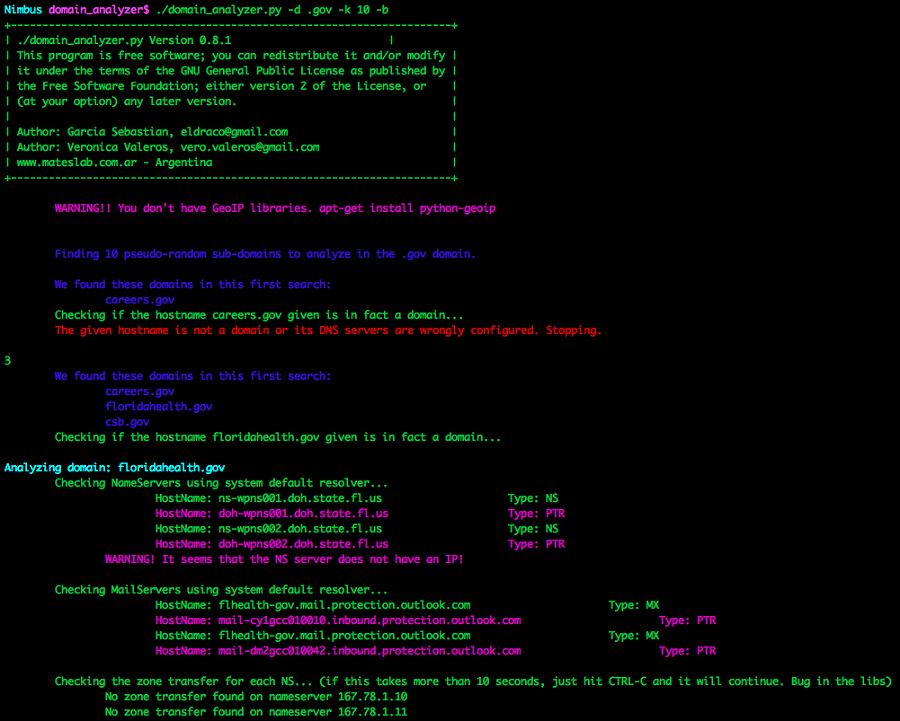

domain_analyzer یک ابزار تجزیه و تحلیل امنیتی است که به طور خودکار اطلاعات مربوط به دامنه داده شده را کشف و گزارش می کند. هدف اصلی آن تجزیه و تحلیل اطلاعات بدون برجای گذاشتن ردپا است.

این ابزار یک نام دامنه را می گیرد و اطلاعاتی در مورد آن پیدا می کند ، مانند سرورهای DNS ، آدرس های IP ، ایمیل های وب سایت ، اطلاعات SPF و غیره

پس از یافتن پورت ها ، از ابزار crawler.py ازverovaleros استفاده می کند تا تمام پورت های موجود را شناسایی کند.

ویژگی های اصلی این ابزار :

- It creates a directory with all the information, including nmap output files.

- It uses colors to remark important information on the console.

- It detects some security problems like host name problems, unusual port numbers and zone transfers.

- It is heavily tested and it is very robust against DNS configuration problems.

- It uses nmap for active host detection, port scanning and version information (including nmap scripts).

- It searches for SPF records information to find new hostnames or IP addresses.

- It searches for reverse DNS names and compare them to the hostname.

- It prints out the country of every IP address.

- It creates a PDF file with results.

- It automatically detects and analyze sub-domains!

- It searches for domains emails.

- It checks the 192 most common hostnames in the DNS servers.

- It checks for Zone Transfer on every DNS server.

- It finds the reverse names of the /24 network range of every IP address.

- It finds active host using nmap complete set of techniques.

- It scan ports using nmap (remember that for the SYN scan you need to need root).

- It searches for host and port information using nmap.

- It automatically detects web servers used.

- It crawls every web server page using our crawler.py tool. See the description below.

- It filters out hostnames based on their name.

- It pseudo-randomly searches N domains in Google and automatically analyze them!

- Uses CTRL-C to stop current analysis stage and continue working.

- It can read an external file with domain names and try to find them on the domain.

دیدگاهتان را بنویسید