آموزش SEC580 – بخش اول

متاسپلویت در ژوئیه سال ۲۰۰۳ ایجاد شد است. نسخه ۱٫۰ نوشته شده با زبان پرل و شامل رابط کاربری گرافیکی بر اساس curses است. نسخه سوم بهطور کامل به زبان روبی بازنویسی شد و توسط Metasploit, LLC توسعه یافت. (تأسیس شده توسط توسعه دهندگان در سال ۲۰۰۶).

ادامه مطلبهک وردپرس با URL Injection

مدتی است که بسیاری از سایتهای وردپرسی دچار مشکل مشابهی میشن که اینجا لازم دیدم توضیحی در مورد این مشکل و نحوه رفع اون برای دوستان عزیز قرار بدم.

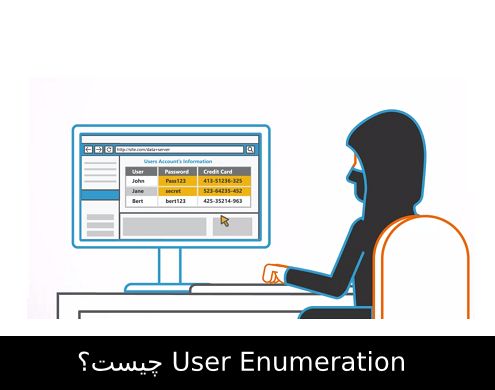

ادامه مطلبآموزش User Enumeration

شمارش کاربر یا User Enumeration زمانی اتفاق میافتد که نفوذگر در تلاش است با استفاده از حملات Brute-force کاربران معتبر در سیستم را حدس بزند.این مورد معمولا در صفحه ورود و فراموش پسورد اتفاق میاُفتد.

ادامه مطلبآشنایی با حمله SSRF

SSRF مخفف Server Side Request Forgery است و به نفوذگر اجازه ارسال درخواستهایی با امضاهای جعلی به سمت یک سرور آسیبپذیر را می دهد و چون این سرور آسیب پذیر است، درخواستها معتبر شناخته میشوند و به عنوان یه نود معتبر در شبکه معرفی میشود. از این طریق کنترلهای فایروال پشت سر گذاشته شده و نفوذگر به سرویسهای داخل شبکه دست پیدا میکند.

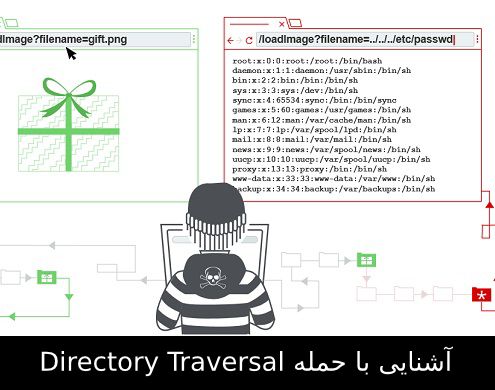

ادامه مطلبآشنایی با حمله Directory Traversal

کنترل مناسب دسترسی به محتوای وب برای یک وب سرور امن بسیارسخت است. دایرکتوری تراورسال (Directory Traversal) یا Path Traversal یک حمله HTTP است که به مهاجمان امکان دسترسی به دایرکتوریهای محدود شده و اجرای دستورات خارج از دایرکتوری ریشه وب سرور را میدهد.

ادامه مطلبآشنایی با آسیب پذیری Html injection

حملات تزریق HTML گونه از حملات تزریق است که بسیار شبیه حملات XSS است. درحالیکه در آسیبپذیری XSS مهاجم میتواند کد جاوا اسکریپت را تزریق و اجرا کند، تزریق HTML فقط اجازه تزریق برخی تگهای HTML را میدهد.

ادامه مطلبآشنایی با آسیب پذیری Open Redirect

طبق بررسی که انجام دادم متوجه شدم در وب فارسی آموزش کاملی در مورد این باگ وجود نداره و به همین دلیل امروز تصمیم گرفتم در مورد آسیب پذیری Open Redirect صحبت کنم و شما را با این آسیب پذیری جالب آشنا کنم.

ادامه مطلبنوشتن گزارش آسیب پذیری خوب

نوشتن گزارش آسیب پذیری خوب کار سختی نیست به شرطی که وقت بزاری و این متن رو تا آخر مطالعه کنی.

ادامه مطلبجمع آوری اطلاعات (Osint)

جمع آوری اطلاعات (Osint) یکی از بهترین منابعی که میتوان برای سرویس های آنلاین با…

ادامه مطلبارائه ۲ مقاله ارزشمند در وب سایت exploit-db

سلام خدمت شما امروز ۲ مقاله جدید برای وب سایت معتبر exploit-db ارسال کردیم که…

ادامه مطلبارائه ۲ مقاله ارزشمند در وب سایت packetstormsecurity

سلام خدمت شما امروز ۲ مقاله جدید برای وب سایت معتبر packetstormsecurity ارسال کردیم که…

ادامه مطلبکتاب هنر فریب (مهندسی اجتماعی)

در کتاب هنر فریب (مهندسی اجتماعی) به روشهای مختلفی که نفوذگران مهندسی اجتماعی استفاده می کنند اشاره می کنیم.

ادامه مطلب